Comprendre les exigences du CISA BOD 25-01 DMARC pour Microsoft 365 et Google Workspace

Intégrée au projet Secure Cloud Business Applications(SCuBA), la "Binding Operational Directive (BOD) 25-01: Implementing Secure Practices for Cloud Services Required Configurations" fournit des lignes de base sécurisées pour la configuration de Microsoft 365 et de Google Workspace au sein de la Federal Civilian Executive Branch (FCEB) des États-Unis.

L'Agence pour la cybersécurité et la sécurité des infrastructures (CISA) a lancé le projet SCuBA en 2022 afin de combler les lacunes en matière de cybersécurité et de visibilité dues aux intrusions et aux compromissions informatiques des logiciels en tant que service (SaaS). Bien que son objectif premier soit d'aider à sécuriser les informations FCEB dans les environnements en nuage, toutes les organisations peuvent utiliser le SCuBA pour renforcer la sécurité des SaaS. -CISA

Voici les configurations de base DMARC du BOD 25-01 requises pour le FCEB et recommandées pour toutes les agences gouvernementales :

Configurations de base de Microsoft 365 Exchange Online

Les bases de configuration sécurisées (SCuBA) suivantes pour Microsoft 365 permettent de protéger les ressources numériques fédérales grâce à des configurations de sécurité cohérentes, efficaces et faciles à gérer :

- Une politique SPF pour chaque domaine qui rejette tous les expéditeurs non approuvés.

- Une politique DMARC pour les domaines de second niveau (dans exemple.com, exemple est le domaine de second niveau).

- Une politique d'application de DMARC de p=reject.

- Le point de contact DMARC pour les rapports RUA (agrégés) doit être l'email protected.

Configurations de base de Gmail

De même, les BSC suivants sont requis pour Gmail :

- Une politique DMARC pour les domaines de second niveau.

- Une politique d'application de DMARC de p=reject.

- Les rapports RUA du point de contact DMARC comprennent [email protected].

- Un point de contact de l'agence pour les rapports RUA et RUF.

Élargir l'impact : Pourquoi les mandats du BOD 25-01 affectent les partenaires fédéraux et l'ensemble de l'écosystème de la messagerie électronique

Pensez-vous que ces principes de base ne s'appliquent pas parce que vous n'êtes pas au gouvernement ? Vous devriez reconsidérer votre position. Si votre organisation soutient des agences fédérales ou collabore avec des partenaires du secteur public, on peut s'attendre à ce que vous respectiez les mêmes normes rigoureuses d'authentification des courriels. Ces exigences s'étendent rapidement à des secteurs tels que la santé, la finance et l'assurance. Et comme les domaines .gov deviennent plus difficiles à usurper, les cybercriminels se tourneront vers des cibles moins protégées, potentiellement les vôtres.

Les lignes de base DMARC du BOD 25-01 s'alignent sur les mandats des expéditeurs de l'écosystème de la messagerie électronique. Microsoft, Google, Yahoo, Apple et d'autres exigent désormais l'authentification des expéditeurs. Les multiples directives et recommandations relatives à la sécurité des domaines, telles que BOD 18-01, CMMC et Fedramp, témoignent d'une volonté coordonnée d'améliorer la sécurité de la messagerie électronique dans les secteurs public et privé.

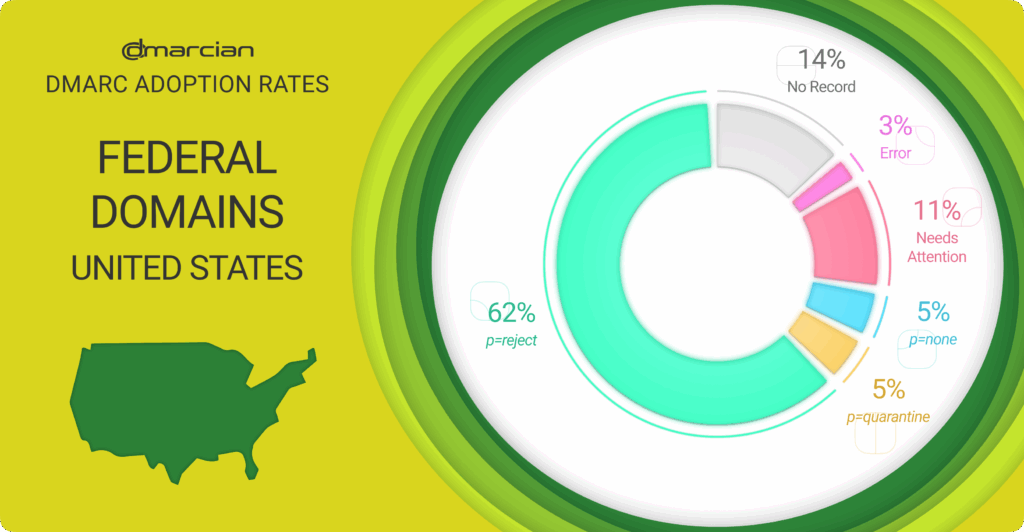

Progrès de l'adoption de DMARC dans les domaines du gouvernement américain

Grâce à des mandats tels que BODs 18-01, 25-01 et d'autres directives et conseils, plus de la moitié des domaines des agences américaines sont à l'abri des courriels frauduleux envoyés à partir de leurs domaines. Voici l'état d'avancement de l'adoption de DMARC parmi les 713 domaines de messagerie du gouvernement américain que nous avons étudiés :

- 14% n'ont pas d'enregistrement DMARC.

- 5% ont un enregistrement à la phase de surveillance p=none .

- 14 % ne respectent pas les meilleures pratiques, laissant des domaines exposés ou sans visibilité.

- 5% ont une politique DMARC de p=quarantine, l'avant-dernière progression de la politique avant p=reject.

- 62% sont à p=reject et profitent pleinement de la protection offerte par DMARC.

Conformité à la politique DMARC : Étapes de base et erreurs courantes

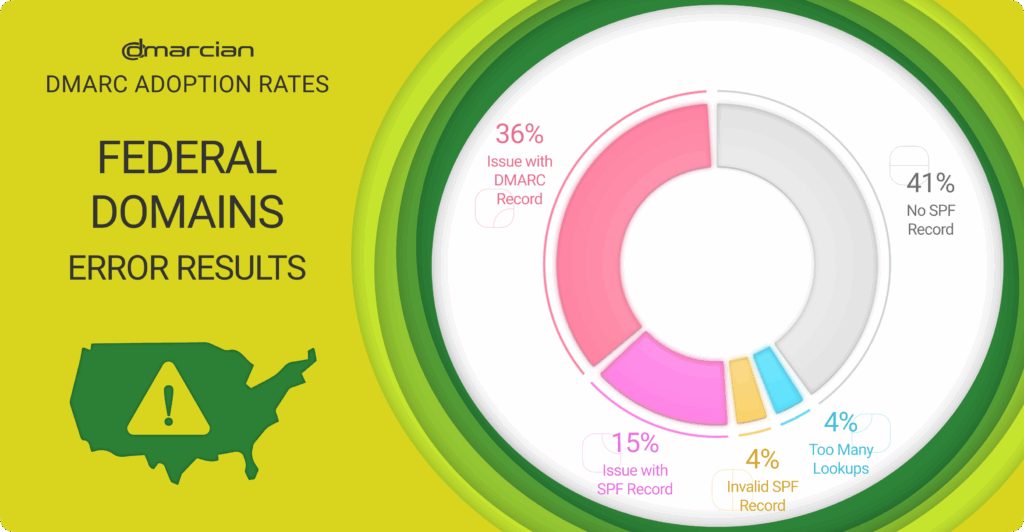

Outre la saisie des données relatives à l'adoption de DMARC au fur et à mesure que les domaines sont traités par notre plateforme de gestion DMARC, nous avons également découvert les problèmes rencontrés par les personnes chargées de déployer DMARC pour les domaines ".gov".

Nous avons constaté que soixante pour cent des domaines comportent des erreurs SPF ; des problèmes tels que des enregistrements SPF manquants ou invalides, un trop grand nombre de consultations DNS et des enregistrements SPF multiples sont monnaie courante.

Consultez ces lignes directrices pour vous aider à publier des enregistrements SPF précis et sûrs.

L'absence de l'adresse de rapport RUA requise est également une erreur courante parmi les domaines du gouvernement américain. Les rapports RUA fournissent une vue d'ensemble de tout le trafic d'un domaine ; sans eux, les rapports DMARC ne sont pas délivrés ou exploités pour obtenir une visibilité sur qui et quoi descend au nom d'un domaine. Les rapports RUA contiennent également le statut d'authentification pour SPF, DKIM et DMARC. Voici les erreurs détaillées des 108 domaines dont les enregistrements posent problème :

- 41% n'ont pas d'enregistrement SPF

- 36% ont un problème avec les enregistrements DMARC

- 15% ont un problème d'enregistrement SPF

- 4% ont un enregistrement SPF invalide

- 4 % ont l'erreur trop de recherches, qui est souvent déplorée.

Les chiffres révèlent que le gouvernement américain a progressé dans la protection de ses domaines, la majorité d'entre eux obtenant le statut de "domaine protégé". p=reject. Des lacunes subsistent toutefois en ce qui concerne les enregistrements SPF, DKIM et DMARC mal configurés et l'amélioration des politiques DMARC afin d'assurer une protection complète contre les exploits d'hameçonnage et l'usurpation de domaine, comme le précisent les directives CISA et les recommandations plus générales en matière de sécurité des domaines.

Bien que le BOD 25-01 n'exige des mesures que de la part des agences fédérales de la branche exécutive civile, la CISA recommande vivement à toutes les parties prenantes de mettre en œuvre ces politiques. Cela permettra de réduire les risques importants et d'améliorer la résilience collective de la communauté de la cybersécurité. -CISA

Alors que les normes et les exigences du secteur de la messagerie électronique continuent d'influencer les organisations non gouvernementales, DMARC doit être considéré comme un élément essentiel de la cybersécurité pour empêcher les violations de données et garantir que les courriels sont livrés en premier lieu. Qu'il s'agisse d'organismes gouvernementaux, d'entreprises fédérales ou de toute autre entreprise dépendant du courrier électronique, l'alignement de vos pratiques de sécurité sur les directives publiques et privées contribuera à protéger votre domaine et votre réputation contre la fraude par courrier électronique, la menace la plus persistante qui soit.

Nous sommes là pour vous aider

En tant que partenaires de confiance du secteur public, nous sommes spécialisés dans la mise en œuvre du protocole DMARC à l'échelle mondiale et aidons les organismes publics à garantir l'application et la conformité de ce protocole. Nos tarifs sur mesure et nos services professionnels protègent vos domaines contre le phishing et l'usurpation d'identité, assurant ainsi une transition fluide et sécurisée de la phase de surveillance vers une application complète et sécurisée du protocole DMARC.

Vous souhaitez poursuivre la conversation ? Rendez-vous sur le Forum dmarcian.