Sortir du désert : améliorer le modèle de sécurité des e-mails

Le courrier électronique est depuis longtemps reconnu comme le vecteur n° 1 des attaques en ligne. Malgré des décennies d'investissements dans le développement de défenses visant à protéger les personnes et les organisations contre la fraude par courrier électronique, la situation ne cesse de s'aggraver. Le modèle traditionnel de sécurité du courrier électronique repose sur des concepts de défense périmétrique, ce qui entraîne des failles systémiques qu'aucun investissement ne peut surmonter.

Un modèle de sécurité des e-mails amélioré est désormais disponible. Il corrige les défauts fondamentaux du modèle traditionnel, à savoir le modèle de sécurité des e-mails basé sur DMARC. Les organisations peuvent opter pour ce modèle en déployant DMARC et en configurant les systèmes de traitement des e-mails existants afin de mettre en œuvre le modèle de sécurité des e-mails amélioré.

Table des matières

- Le courrier électronique est le vecteur d'attaque n° 1

- L'efficacité du phishing

- Le modèle traditionnel de sécurité des e-mails

- L'e-mail montre son âge

- Filtres anti-spam

- Quand le filtrage ne fonctionne pas

- Dossiers spam : symptôme visible

- Plus de spam dans le dossier spam : légitime ou frauduleux ?

- Pourquoi le phishing mène les attaques

- Modèle de sécurité des e-mails basé sur DMARC

- Protéger les gens contre les décisions dangereuses

- Filtrer ce qui est recherché

- Le « zero trust » rencontre l'e-mail

- Domaines autorisés

- Conclusion

Le courrier électronique est le vecteur d'attaque n° 1

Le courrier électronique est tellement ancré dans le paysage des menaces qu'il devient de plus en plus difficile de trouver des statistiques simples à son sujet. Optery a pris le relais et a analysé le rapport 2025 Verizon Data Breach Report pour montrer que, derrière les catégories de modèles de classification des incidents, le courrier électronique reste « le vecteur le plus important dans le paysage des menaces ».

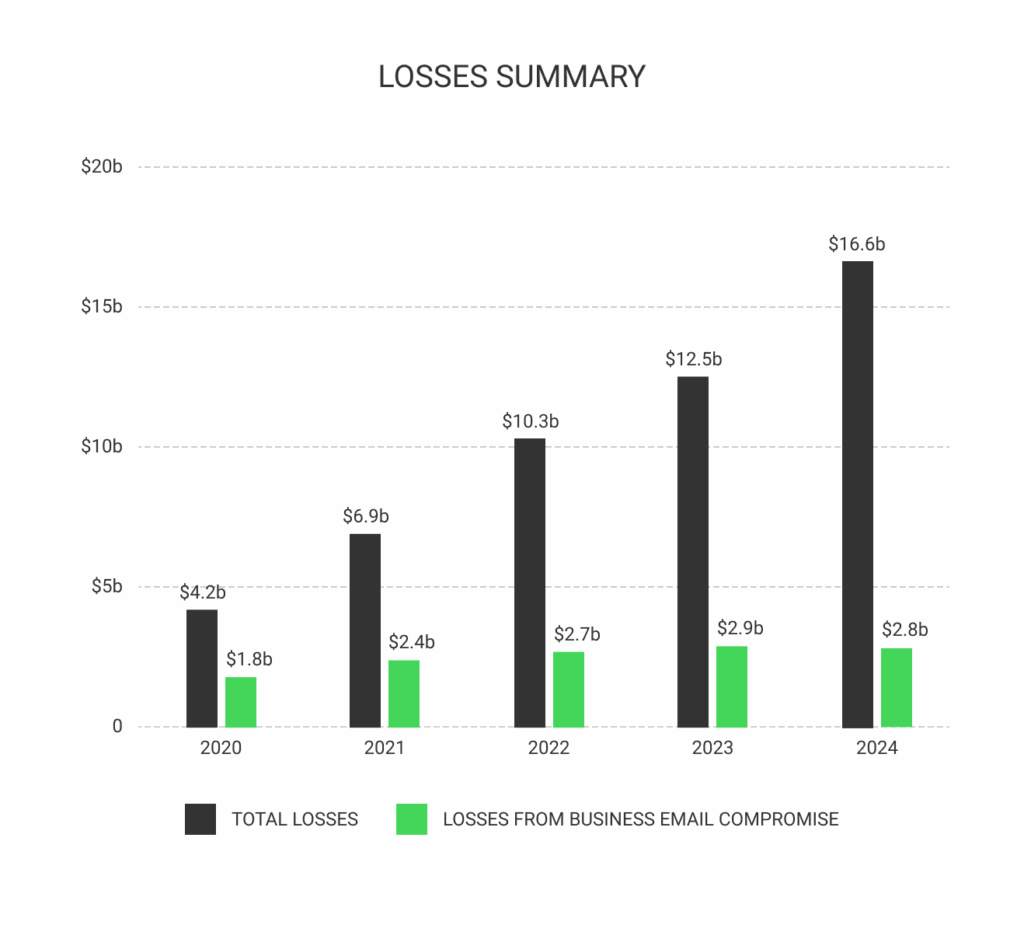

En termes de pertes, les données issues de l'annonce publique du FBI du 11 septembre 2024 (I-091124-PSA) indiquent que les pertes liées à l'usurpation d'identité dans les e-mails professionnels (BEC) entre octobre 2013 et décembre 2023 s'élèvent à 55,5 milliards de dollars.

Bien qu'elles concernent principalement les États-Unis, les données du FBI sont importantes car elles décrivent une catégorie bien définie et restreinte de fraude par e-mail, à savoir le BEC. Selon le FBI, le BEC « est une arnaque sophistiquée qui cible à la fois les entreprises et les particuliers qui effectuent des demandes légitimes de transfert de fonds ». Compte tenu de cette catégorie restreinte de fraude par e-mail, le montant de 55,5 milliards de dollars représente une perte colossale.

Pour donner une idée de l'ampleur de ces pertes, qui continuent d'augmenter, les données du rapport 2024 du FBI sur la criminalité sur Internet indiquent que les pertes totales liées à la criminalité sur Internet s'élèvent à plus de 16 milliards de dollars, soit une augmentation de 33 % par rapport à 2023.

Sur ces 16 milliards de dollars, 2,8 milliards correspondent à des pertes dues à la fraude BEC par e-mail. Les pertes réelles liées à la criminalité par e-mail ne peuvent être calculées, mais la part des crimes signalés par le FBI suffit à reconnaître l'ampleur du problème.

L'efficacité du phishing

Un e-mail frauduleux tente d'usurper l'identité d'une entité de confiance afin d'inciter une personne à révéler des informations protégées ou à accorder un accès non autorisé. Ce type d'e-mail est communément appelé « hameçonnage ».

Le phishing est efficace pour trois raisons simples :

- Le courrier électronique est utilisé partout, par tout le monde, tout le temps.

- Personne ne détient la propriété de l'e-mail. L'e-mail n'est pas un produit fourni par une seule entreprise. L'e-mail est le résultat de nombreux systèmes distincts qui interagissent tous de différentes manières pour fournir un service mondial.

- Le courrier électronique est antérieur au World Wide Web, il est sans doute l'application la plus répandue sur Internet et remonte à une époque où la sécurité moderne n'existait pas encore.

Avec l'omniprésence des e-mails, ceux-ci se retrouvent involontairement utilisés comme outil de prédilection lorsque des pirates cherchent à s'introduire dans une organisation.

Le modèle traditionnel de sécurité des e-mails

Un environnement de messagerie électronique de plus en plus hostile a conduit à l'évolution de technologies défensives ad hoc, reposant en grande partie sur la capacité d'une organisation à acheter un produit ou un service pour protéger ses propres utilisateurs contre la fraude.

Les sections suivantes décrivent brièvement comment et pourquoi ces technologies ont vu le jour, ainsi que la course à l'armement qui en a résulté et qui a accru les enjeux pour tout le monde sans pour autant tenir ses promesses en matière de sécurité.

L'e-mail montre son âge

Le courrier électronique est antérieur à la sécurité Internet moderne. Les premiers messages électroniques ont été envoyés dans les années 1970, à une époque où l'objectif principal était de faire fonctionner le courrier électronique lorsque les ordinateurs ont commencé à être connectés.

Il faudra attendre plusieurs décennies avant que la sécurité Internet telle que nous la connaissons aujourd'hui ne voie le jour. Ainsi, par défaut, les e-mails ne disposent pas de mécanismes de sécurité permettant de les protéger contre les fraudes modernes.

Le courrier électronique actuel repose sur plusieurs milliers de systèmes différents qui fonctionnent ensemble en respectant les normes d'interopérabilité Internet telles que la RFC 5598. Ces normes permettent à quiconque de mettre en œuvre sa propre partie ou composante du système de messagerie électronique. Cela signifie également que tout changement dans le mode d'interopérabilité du courrier électronique prendra de nombreuses années à s'imposer, si tant est qu'il s'impose. Il est impossible de faire en sorte que tout le monde mette à jour autant de logiciels en même temps.

Filtres anti-spam

Plutôt que de modifier le fonctionnement du courrier électronique, le modèle traditionnel de sécurité du courrier électronique a vu le jour, dans lequel la plupart des organisations exercent un contrôle à la frontière de leur propre organisation. Traditionnellement, les organisations devaient filtrer les courriers électroniques indésirables, qu'il s'agisse de phishing, de logiciels malveillants, de spam ou d'autres courriers électroniques nuisibles. Les entreprises de sécurité ont inventé des technologies et commercialisé des produits permettant de filtrer des quantités importantes de courriers électroniques indésirables. Aujourd'hui, ces technologies sont collectivement appelées « filtres anti-spam ».

Quand le filtrage ne fonctionne pas

Fondamentalement, le modèle de sécurité consistant à « filtrer les courriels indésirables » comporte une faille. Même si elle bloque une grande partie des courriels indésirables, la meilleure technologie de filtrage présente deux failles distinctes :

- Lorsque les machines de détection de motifs doivent traiter un motif inconnu, et

- lorsque les e-mails frauduleux ressemblent trop aux e-mails légitimes pour que les machines puissent prendre une décision définitive quant à la légitimité d'un e-mail.

Ces deux points faibles différents sont les deux faces d'une même médaille imparfaite : celle des machines contraintes de deviner l'authenticité de chaque e-mail.

Dossiers spam : symptôme visible

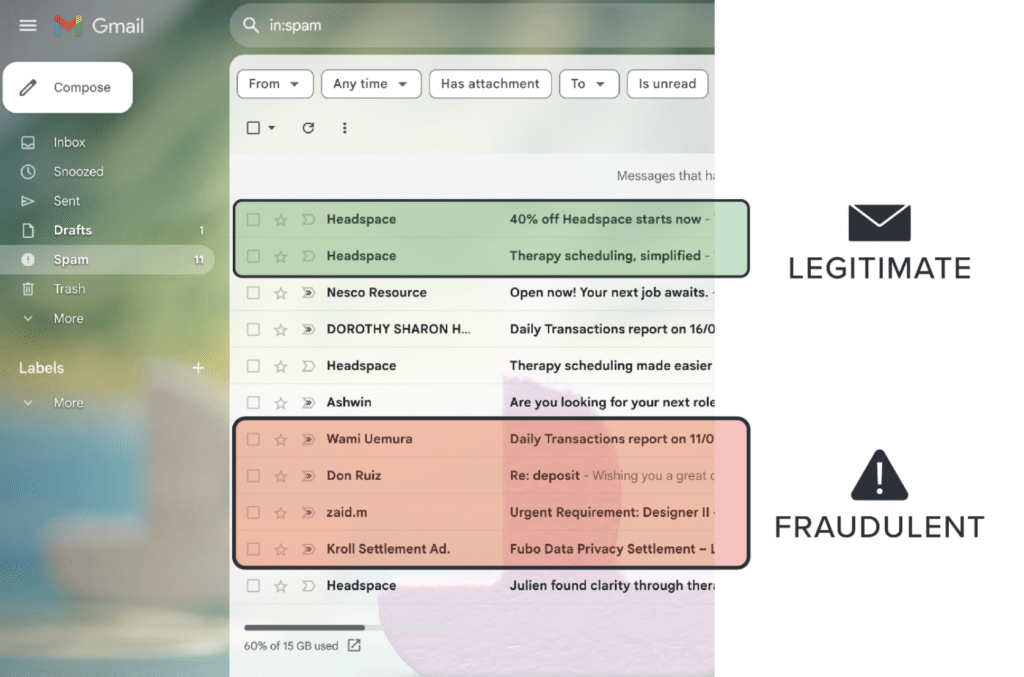

Le symptôme le plus visible de cette faille est l'omniprésence du « dossier spam ». Lorsque les machines ne parviennent pas à faire la distinction entre un e-mail frauduleux qui semble légitime et un e-mail légitime qui semble frauduleux, elles placent ces e-mails dans un dossier spam.

Une entreprise qui fournit des filtres anti-spam ne peut pas se permettre de bloquer accidentellement des e-mails légitimes. La solution consiste à placer les e-mails difficiles à classer dans un dossier spam ou en quarantaine afin qu'ils soient évalués par un humain.

Pour aggraver encore la situation, les acteurs malveillants considèrent cela comme un jeu où résoudre le casse-tête consistant à faire passer des e-mails malveillants à travers les filtres peut rapporter gros. Des outils tels que l'IA permettent désormais aux acteurs malveillants de jouer et de gagner beaucoup plus facilement.

Plus de spam dans le dossier spam : légitime ou frauduleux ?

Grâce à ce modèle de sécurité traditionnel, les utilisateurs n'ont généralement pas à traiter un grand nombre d'e-mails indésirables. Cependant, les e-mails malveillants qui parviennent à passer finissent dans une boîte de réception ou un dossier spam, où les utilisateurs doivent déterminer s'ils sont légitimes mais mal rédigés ou extrêmement dangereux.

Compte tenu des chiffres en jeu, même si 1 e-mail malveillant sur 100 000 finit dans un dossier spam, il y a de fortes chances qu'un être humain se laisse tromper par un e-mail qui a réussi à passer à travers une technologie de filtrage de pointe, ou ce qui était considéré comme de pointe lorsque la technologie a été initialement acquise.

Pourquoi le phishing mène les attaques

En résumé, le courrier électronique reste le vecteur d'attaque n° 1, malgré des décennies d'investissement dans le modèle traditionnel de sécurité du courrier électronique, qui part du principe que si les éléments malveillants peuvent être filtrés, ceux qui restent peuvent être considérés comme sûrs.

Modèle de sécurité des e-mails basé sur DMARC

Pour corriger cette faille fondamentale dans l'hypothèse, le modèle de sécurité des e-mails DMARC met en œuvre les concepts de l'architecture Zero Trust dans le monde des communications par e-mail. DMARC est une norme Internet qui décrit comment associer une référence fiable au domaine Internet qui a créé un e-mail.

DMARC s'appuie sur les technologies d'authentification des e-mails existantes SPF et DKIM pour créer un lien entre un domaine et un e-mail. Les aspects techniques de DMARC, SPF et DKIM sont abordés dans d'autres articles.

Protéger les gens contre les décisions dangereuses

Confier aux gens ordinaires le soin de déterminer si les e-mails les plus dangereux sont dangereux ou non n'est pas une bonne solution.

Filtrer ce qui est recherché

Au lieu de supposer que tous les e-mails sont légitimes et d'essayer ensuite de filtrer les e-mails indésirables, le modèle de sécurité DMARC exige que les e-mails soient légitimés par une authentification auprès du domaine Internet d'envoi de l'e-mail. De cette manière, le modèle de sécurité DMARC « filtre » les e-mails légitimes, contrairement à la méthode traditionnelle qui consiste à supposer que les e-mails sont légitimes et à essayer de filtrer ceux qui peuvent être détectés comme malveillants.

Le « zero trust » rencontre l'e-mail

Pour bouleverser le modèle traditionnel de sécurité des e-mails, DMARC introduit une base d'identifiants stables au niveau du domaine, associés aux e-mails. Ces identifiants constituent le fondement des architectures Zero Trust dans le domaine des e-mails. Les architectures Zero Trust partent explicitement du principe que la confiance est absente jusqu'à preuve du contraire. Les identifiants au niveau du domaine de DMARC constituent la base permettant d'établir la confiance lors du traitement des e-mails.

Des identifiants stables au niveau du domaine permettent aux opérateurs de messagerie électronique de mettre en place des protections au niveau des machines afin que les utilisateurs n'aient pas à faire face à des dossiers de spam remplis d'e-mails extrêmement dangereux mélangés à des e-mails légitimes qui ressemblent à du spam. Dans notre exemple de ressources de vente au détail ci-dessus, les domaines sont associés à des personnes en attente. La sécurité inspecte ensuite le domaine avant de décider d'accorder l'accès.

Domaines autorisés

Lorsque le modèle de sécurité DMARC est adopté, les organisations qui envoient des e-mails conformes à DMARC peuvent immédiatement mettre en place des contrôles pour protéger leur personnel contre les personnes malveillantes qui se font passer pour des collègues. À mesure que les fournisseurs et les chaînes d'approvisionnement envoient des e-mails conformes à DMARC, les organisations peuvent ajouter des contrôles supplémentaires afin de créer des canaux de communication par e-mail protégés qui éliminent toute approximation humaine dans la détermination de la légitimité.

Dans notre exemple, les domaines légitimes et dignes de confiance tels que dmarcian.com sont acceptés, tandis que les domaines indésirables destinés à tromper les utilisateurs, tels que gmale.com et hotmale.com, qui comportent des fautes d'orthographe, sont refusés.

Conclusion

Cet article fournit des informations contextuelles sur l'état actuel de la sécurité des e-mails, ses lacunes et la manière dont le modèle de sécurité des e-mails basé sur DMARC introduit les concepts de l'architecture Zero Trust dans le monde des e-mails.

Une version vidéo de cet article a été produite pour la bibliothèque de contenus de l'industrie des cartes de paiement.

Vous souhaitez poursuivre la conversation ? Rendez-vous sur le Forum dmarcian.