Sécuriser votre chaîne d'approvisionnement contre les attaques de phishing

Dans cet article, Tass Kalfoglou, directeur de notre unité commerciale APAC, fait la lumière sur les vulnérabilités de la chaîne d'approvisionnement et sur la nécessité de renforcer la sécurité des domaines.

Phishing et chaînes d'approvisionnement

Depuis de nombreuses années, l'hameçonnage est le vecteur de cyberattaque le plus courant et le plus efficace ; plus de 90 % des attaques commencent par un courriel mal intentionné. Lorsqu'ils sont appliqués à notre écosystème commercial profondément interconnecté, les exploits de phishing exposent les vulnérabilités de la chaîne d'approvisionnement qui peuvent entraîner des perturbations massives. De la fraude à la facture à l'intrusion dans le réseau, les chaînes d'approvisionnement ne sont pas plus solides que leur maillon le plus faible. Les attaques contre la chaîne d'approvisionnement étant en augmentation, il est essentiel que les organisations de la chaîne d'approvisionnement verrouillent leurs domaines contre les exploits d'hameçonnage.

Qu'est-ce qu'une chaîne d'approvisionnement ?

Une chaîne d'approvisionnement est un réseau complexe et interconnecté d'entités, de processus et de ressources qui travaillent ensemble pour produire et fournir des biens et des services. Impliquant de multiples étapes, les chaînes d'approvisionnement peuvent inclure tout ce qui concerne l'approvisionnement en matières premières, la fabrication, la logistique, la distribution, la livraison finale et les opérations de vente.

Les chaînes d'approvisionnement peuvent s'étendre à des secteurs tels que la vente au détail, la technologie, les soins de santé et la fabrication, ce qui en fait un élément essentiel du commerce mondial.

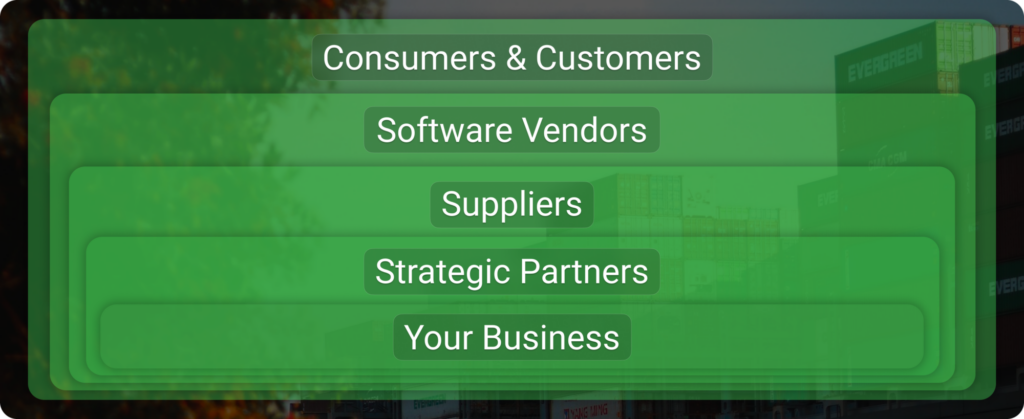

Il est essentiel de sécuriser votre chaîne d'approvisionnement, c'est-à-dire les personnes et les entreprises avec lesquelles vous faites des affaires, car la sécurité de votre organisation est aussi forte que son maillon le plus faible. Si un fournisseur, un vendeur ou un partenaire est compromis, ce risque peut s'étendre à vous, entraînant des dommages financiers, opérationnels et de réputation.

Lorsqu'une organisation se concentre sur l'amélioration de son propre dispositif de sécurité, il devient important qu'elle commence à s'intéresser à ses fournisseurs et à ses vendeurs, à sa chaîne d'approvisionnement, pour s'assurer qu'elle n'introduit pas de risque externe.

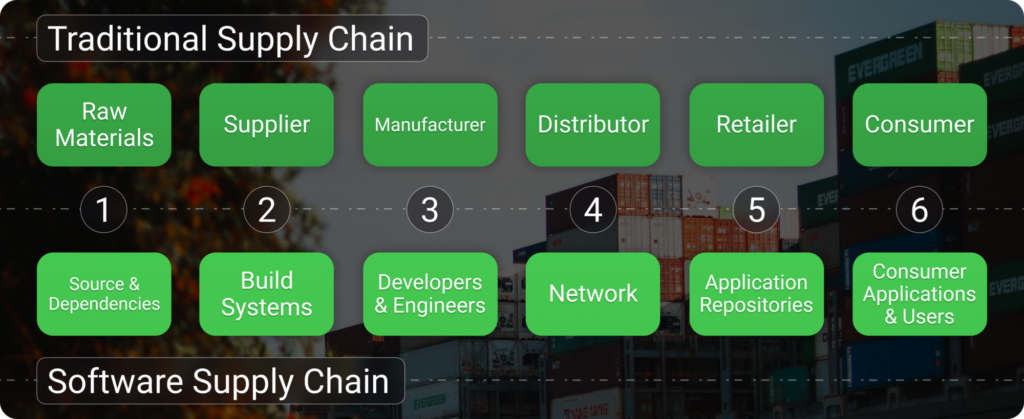

Chaîne d'approvisionnement traditionnelle et chaîne d'approvisionnement en logiciels

Alors que la chaîne d'approvisionnement traditionnelle fait référence au mouvement des produits physiques, des matières premières aux produits finis, la chaîne d'approvisionnement en logiciels implique le développement, la distribution et le déploiement de logiciels, souvent à l'aide de codes tiers, de bibliothèques open-source et de services en nuage susceptibles de présenter des vulnérabilités ou d'injecter des codes malveillants.

Il est important de mettre l'accent sur la chaîne d'approvisionnement en logiciels, car il s'agit d'un aspect qui peut être négligé par votre organisation. Lors de l'évaluation des risques liés à la chaîne d'approvisionnement, il est important de prendre en compte les fournisseurs de logiciels utilisés par votre organisation.

Surface d'attaque de la chaîne d'approvisionnement

Nous allons nous concentrer sur les attaques traditionnelles de la chaîne d'approvisionnement, où les acteurs malveillants atteignent le réseau ciblé en recherchant et en découvrant une faiblesse chez un fournisseur ou un vendeur tiers. Ils exploitent ce maillon faible pour accéder au réseau et aux ressources numériques de leur cible.

À mesure que le nombre de vos fournisseurs, partenaires, vendeurs et interactions augmente, les points d'entrée potentiels pour une attaque se multiplient. La possibilité d'attaquer de nombreuses cibles simultanément fait des chaînes d'approvisionnement une cible attrayante pour les criminels.

Passerelles d'attaque de la chaîne d'approvisionnement

Fournisseurs

Les fournisseurs offrent des biens et des services aux organisations et, comme tout autre vendeur tiers, ils peuvent constituer un point d'entrée pour exploiter les entreprises qu'ils servent. Une tactique bien trop courante est la fraude à la facture ; dans ce cas, le courrier électronique d'un fournisseur est compromis et un acteur menaçant se fait passer pour ce fournisseur, envoyant une fausse facture qui dirige le paiement vers un faux compte bancaire.

Dans une affaire récente portée devant la District Court of Western Australia, Mobius Group Pty Ltd v Inoteq Pty Ltd (2024), le courrier électronique de Mobius a été compromis, ce qui a conduit Inoteq à envoyer des fonds sur un compte bancaire frauduleux. Le tribunal a jugé que la responsabilité incombait à Inoteq, l'obligeant à reverser le montant à Mobius.

Éditeurs de logiciels

Un fournisseur de services de messagerie électronique (ESP) est un type de fournisseur courant auquel les organisations font appel pour envoyer à leurs clients des courriels marketing et transactionnels. En cas de violation du réseau d'un ESP, les acteurs de la menace peuvent avoir accès aux données de vos clients ou à vos listes d'adresses. Ils peuvent utiliser ces informations pour lancer des campagnes d'hameçonnage contre vos clients ; avec des privilèges accrus, ils peuvent envoyer des courriels directement à vos clients en se faisant passer pour vous.

Partenaires stratégiques

Lorsqu'un partenaire stratégique dispose d'un accès privilégié aux systèmes, aux données ou à la propriété intellectuelle, la surface d'attaque s'étend à son environnement. Les acteurs de la menace peuvent exploiter cette relation de confiance pour lancer des attaques en amont ou en aval. Votre fournisseur de services gérés (MSP) en est un exemple. Une violation de ce dernier peut entraîner un accès non autorisé à des systèmes et à des informations privées.

Vous vous souvenez peut-être de l'attaque SolarWinds. Lors de cette attaque de la chaîne d'approvisionnement, l'une des plus répandues à ce jour, des acteurs malveillants ont exploité une mise à jour logicielle et ont accédé à des milliers de clients de SolarWinds, causant des pertes se chiffrant à plusieurs dizaines de millions de dollars. Fortinet a indiqué que les entreprises de Singapour ont perdu 9,1 % de leur chiffre d'affaires annuel à cause de l'attaque de la chaîne d'approvisionnement de SolarWinds.

Comment les industries sécurisent leurs chaînes d'approvisionnement

Australie - Industrie de la défense

Le programme de sécurité de l'industrie de la défense (DISP) est une initiative du ministère australien de la défense qui aide les entreprises de défense et leurs chaînes d'approvisionnement à répondre à des exigences strictes en matière de sécurité, réduisant ainsi le risque global de la chaîne d'approvisionnement. En établissant des normes et des processus uniformes, le DISP veille à ce que les entreprises qui travaillent avec les forces de défense australiennes (ADF) protègent les informations, les systèmes et les biens classifiés ou sensibles.

Payment Card Industry

Bien que PCI DSS (Payment Card Industry Data Security Standard) ne soit pas un cadre complet de la chaîne d'approvisionnement comme ISO 28000 ou certains programmes de défense/industriels, il aborde les aspects clés du risque de la chaîne d'approvisionnement liés au traitement des données des cartes de paiement. En imposant une surveillance des fournisseurs, des contrôles de conformité formels et des configurations sécurisées, la norme PCI DSS garantit que tous les acteurs de la chaîne de paiement - de vos systèmes internes aux fournisseurs externalisés - maintiennent des contrôles de sécurité cohérents et vérifiés qui contribuent à prévenir les violations et à réduire les vulnérabilités de la chaîne d'approvisionnement.

Nouvelle-Zélande - Gouvernement

Le manuel de sécurité de l'information de la Nouvelle-Zélande est le principal cadre de sécurité publié par le gouvernement. Il fournit des lignes directrices, des normes et des meilleures pratiques pour la gestion et la sécurisation des systèmes d'information. Bien qu'il n'utilise pas explicitement l'expression "chaîne d'approvisionnement", vous pouvez trouver de nombreux contrôles de base qui visent tous à sécuriser la chaîne d'approvisionnement du gouvernement. Un cadre de messagerie électronique sécurisée qui garantit le cryptage des communications électroniques d'informations sensibles et l'utilisation de DMARC pour limiter l'hameçonnage n'est qu'un exemple de sécurisation de la chaîne d'approvisionnement.

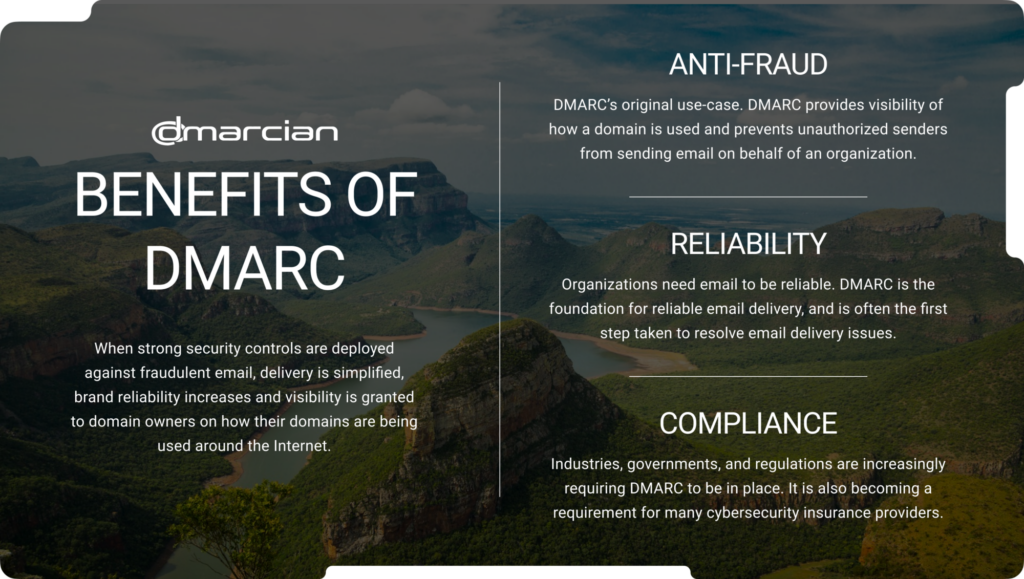

Le rôle de DMARC dans la réduction des risques de la chaîne d'approvisionnement

Le courrier électronique reste le premier vecteur d'attaque des cybercriminels en raison de sa facilité de manipulation, et la sécurisation de votre catalogue de domaines est cruciale pour réduire les risques liés à votre chaîne d'approvisionnement. Le principal contrôle permettant d'observer et de restreindre l'utilisation des domaines de messagerie est DMARC.

Déployer DMARC et demander à vos fournisseurs de la chaîne d'approvisionnement de faire de même est un moyen pour chacun de se fier aux nombreux messages électroniques qui circulent entre vous et vos partenaires de la chaîne d'approvisionnement.

En savoir plus sur l'importance pour les partenaires de la chaîne d'approvisionnement de respecter les meilleures pratiques en matière de sécurité du courrier électronique.

La plateforme de gestion DMARC de dmarcian et les outils gratuits sont non seulement utilisés pour gagner en visibilité et en contrôle sur vos domaines et les protéger contre les exploits, mais aussi pour auditer et surveiller votre chaîne d'approvisionnement dans le cadre de votre stratégie de gestion des fournisseurs.

Comment dmarcian peut aider

Avec une équipe d'experts en sécurité du courrier électronique et une mission qui consiste à rendre le courrier électronique et l'Internet plus dignes de confiance grâce à la sécurité des domaines, dmarcian est là pour aider à évaluer le catalogue de domaines d'une organisation et à mettre en œuvre et gérer DMARC à long terme. Vous pouvez vous inscrire pour un essai gratuit, où notre équipe d'onboarding et de support vous aidera tout au long du chemin.

Vous souhaitez poursuivre la conversation ? Rendez-vous sur le Forum dmarcian.