Spear Phishing en Europe : L'importance de DMARC

Qu'est-ce que le spear phishing ?

Le spear phishing est une forme de phishing très ciblée dans laquelle les attaquants envoient des courriels convaincants et personnalisés à des personnes ou à des organisations spécifiques. Contrairement à l'hameçonnage générique, ces messages sont élaborés à partir d'informations réelles, telles que des noms, des titres de poste ou des coordonnées de fournisseurs, afin de paraître authentiques et dignes de confiance.

Ce qui rend le spear phishing particulièrement dangereux, c'est son haut niveau d'authenticité apparente. Les attaquants utilisent souvent des informations provenant des médias sociaux ou de violations de données antérieures pour donner aux messages une apparence de légitimité.

Le spear phishing n'est pas seulement une nuisance ; il a des coûts financiers et de réputation réels. Les attaques de spear phishing réussies peuvent entraîner des pertes économiques substantielles, des violations de données, des sanctions réglementaires et des atteintes à la réputation. Selon l'Anti-Phishing Working Group (APWG), l'Europe a enregistré plus d'un million d'attaques de phishing au deuxième trimestre 2025, soit une hausse de 13 % par rapport au trimestre précédent - le niveau le plus élevé depuis 2023.

Risques de Spear Phishing en Europe

Dans toute l'Europe, le spear phishing continue d'exploiter les relations de confiance entre les entreprises, les fournisseurs et les organismes publics. L'Agence européenne pour la cybersécurité (ENISA) cite l'hameçonnage et l'ingénierie sociale comme les méthodes les plus courantes utilisées par les attaquants pour obtenir un accès initial au réseau.

Incidents d'hameçonnage notables en Europe :

- Marks & Spencer (Royaume-Uni, 2025) - Des attaquants ont compromis un sous-traitant tiers et se sont fait passer pour du personnel informatique interne, ce qui a conduit à un incident de ransomware qui a perturbé les opérations. Ce cas illustre comment l'usurpation d'identité dans la chaîne d'approvisionnement peut conduire à des violations importantes. (Source : Cybernews, mai 2025)

- Secteur européen de la défense (2025 ) - Une campagne connue sous le nom de "Laundry Bear" a ciblé des responsables de l'écosystème européen de la défense en utilisant des appâts d'hameçonnage sur mesure pour le vol d'informations d'identification et l'espionnage. (Source : CERT-EU Cyber Brief 25-06)

- Institutions politiques (Allemagne et UE, 2024) - Des attaquants liés à l'État ont utilisé des tactiques de spear-phishing pour compromettre des partis politiques et des ministères, soulignant la menace qui pèse sur les institutions démocratiques. (Source : ENISA Threat Landscape 2024)

Ces incidents illustrent le fait que le spear phishing ne se limite pas à un seul secteur - il touche aussi bien la finance, le commerce de détail, les soins de santé, le gouvernement que la technologie.

Comment fonctionne le Spear Phishing

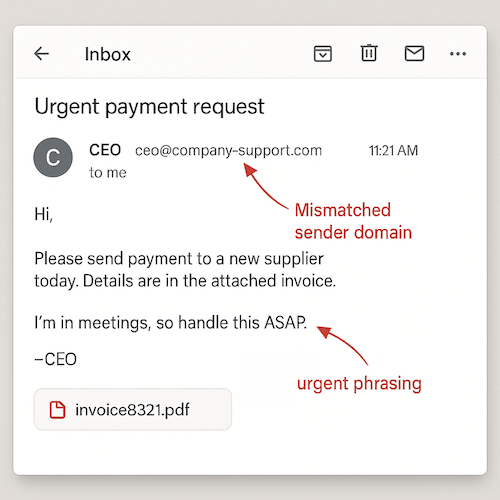

- L'usurpation d'identité : Les attaquants imitent des identités connues, telles que des cadres du personnel interne ou des fournisseurs.

- Personnalisation : Les informations publiques ou divulguées rendent l'e-mail crédible.

- L'urgence : Les messages exigent souvent une action immédiate, par exemple un changement de paiement ou l'approbation d'un dossier.

- Exploitation : Le fait de cliquer sur des liens ou d'ouvrir des pièces jointes permet aux attaquants de contrôler ou d'accéder à des informations d'identification sensibles.

Une seule tentative réussie peut compromettre des systèmes entiers ou déclencher des violations de données.

Voici un exemple de spear phishing. Un employé du département des finances reçoit un courriel émanant apparemment du PDG de l'entreprise :

Conformité européenne et gestion des risques

En vertu de la réglementation européenne, la prévention du spear phishing n'est pas seulement une bonne pratique, elle fait partie de la diligence raisonnable de l'organisation.

- GDPR (article 32) : Exige des "mesures techniques et organisationnelles appropriées" pour protéger les données. Une violation réussie par hameçonnage peut constituer une infraction.

- Directive NIS2 : Oblige les "entités essentielles et importantes" à mettre en œuvre une gestion efficace des risques de cybersécurité, y compris l'authentification du courrier électronique et la notification des incidents.

- ISO 27001 / SOC 2 : Garanties contre les menaces liées à l'ingénierie sociale.

- PCI DSS v4.0 : met l'accent sur la sécurité de la transmission des données, que l'authentification par courrier électronique prend directement en charge.

En intégrant la défense contre le phishing dans les cadres de conformité, les organisations protègent à la fois leurs clients et leur réputation.

L'utilité de DMARC

La mise en œuvre de DMARC permet de prévenir une méthode d'attaque clé - l'usurpation d'identité de domaine - utilisée dans le spear phishing. Compte tenu du coût élevé des brèches et du rôle important que joue le spear-phishing dans ces brèches, investir dans une authentification forte du courrier électronique, y compris DMARC, est un choix judicieux et tourné vers l'avenir.

La gestion des risques de spear phishing est essentielle pour faire preuve de diligence raisonnable dans les différents cadres de conformité. De nombreuses normes relatives à la protection des données et à la cybersécurité obligent les organisations à mettre en œuvre des mesures pour empêcher les accès non autorisés ou les violations. Le spear phishing étant une technique d'attaque répandue, ne pas en tenir compte peut entraîner des problèmes de conformité.

Voici comment DMARC vous protège :

- Authentification : DMARC s'appuie sur SPF et DKIM pour vérifier que les courriers électroniques proviennent bien de serveurs autorisés.

- Visibilité : Il fournit des rapports indiquant qui envoie des messages au nom de votre domaine, y compris les sources non autorisées.

- Mise en œuvre : Les organisations peuvent demander aux serveurs de messagerie de rejeter ou de mettre en quarantaine les messages non authentifiés, bloquant ainsi l'usurpation d'identité avant qu'elle n'atteigne les boîtes de réception.

- Soutien à la conformité : La démonstration de l'application active de DMARC s'aligne sur l'article 32 du GDPR et les obligations de NIS2 pour maintenir des contrôles appropriés.

En bref, DMARC empêche les autres d'usurper votre identité, renforçant ainsi la confiance dans la marque et la conformité aux réglementations.

Le spear phishing, qui mêle tromperie, usurpation d'identité et psychologie humaine, fait partie des cybermenaces les plus persistantes en Europe. Pour s'en prémunir, il faut un équilibre entre les contrôles techniques, la sensibilisation du personnel et le respect des réglementations.

DMARC constitue la base de cette défense : il vérifie l'identité, protège la confiance et soutient les obligations de conformité dans le cadre de réglementations telles que GDPR et NIS2.

Dans le paysage européen actuel des menaces, l'authentification de votre courrier électronique n'est plus facultative, elle est essentielle.

Nous sommes là pour vous aider

Avec une équipe d'experts en sécurité e-mail et une mission visant à rendre l'e-mail et Internet plus fiables grâce à la sécurité des domaines, dmarcian est là pour aider à évaluer le catalogue de domaines d'une organisation, et à implémenter et gérer DMARC sur le long terme.

Vous souhaitez poursuivre la conversation ? Rendez-vous sur le Forum dmarcian.