Hébergement de politiques MTA-STS dynamiques pour plusieurs domaines avec Cloudflare Workers

Nous avons récemment constaté que de plus en plus de clients nous demandaient comment mettre en place des politiques MTA-STS et nous avons donc créé un guide pour les aider.

Ce guide vous explique comment publier des politiques MTA-STS (Mail Transfer Agent Strict Transport Security) pour plusieurs domaines à l'aide d'un seul Cloudflare Worker. Avec cette approche, vous pouvez servir la politique appropriée en fonction du domaine interrogé, éliminant ainsi le besoin d'un fichier séparé ou d'un serveur web par domaine.

Conditions préalables pour Cloudflare MTA-STS

Avant de commencer, assurez-vous que vous remplissez les conditions suivantes :

- Vos domaines doivent être gérés par Cloudflare.

- Vous devez avoir un accès complet à votre tableau de bord Cloudflare.

Instructions MTA-STS étape par étape

1. Accéder aux travailleurs de Cloudflare

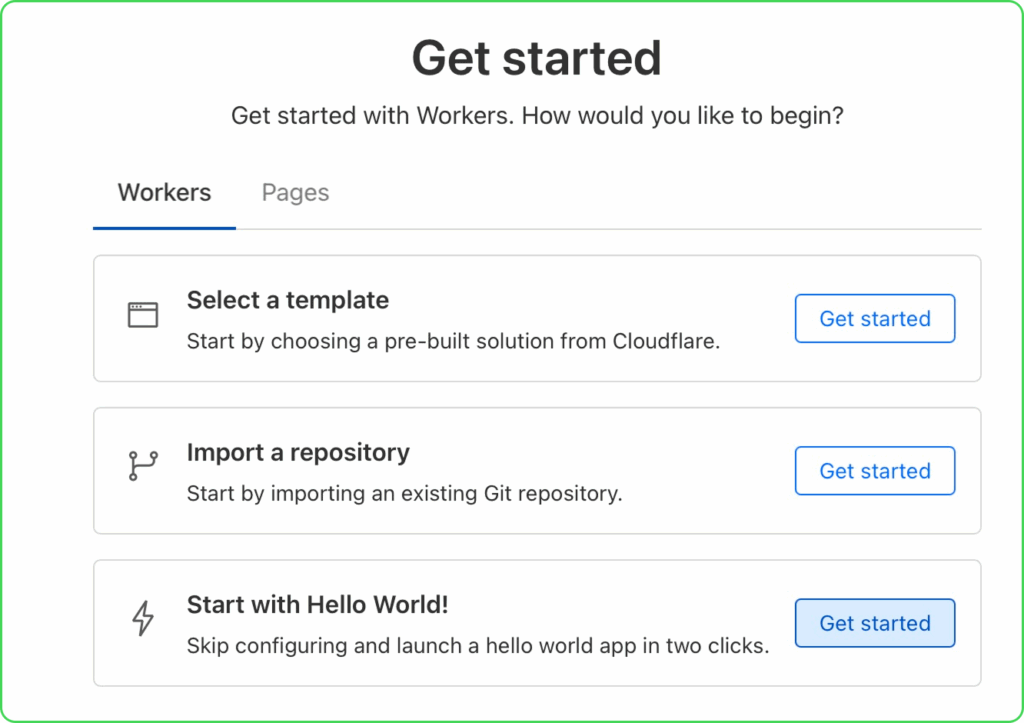

2. Créer un nouveau travailleur

3. Remplacer le code par défaut

Remplacez le code par défaut par le code suivant : ce Worker renvoie dynamiquement un fichier de stratégie MTA-STS en fonction du domaine d'où provient la requête :

export default {

async fetch(request, env, ctx) {

const hostname = new URL(request.url).hostname;

// Define policies per domain

const policies = {

"mta-sts.domain.org": `version: STSv1

mode: testing

mx: mail.domain.org

max_age: 86400`,

"mta-sts.example.org": `version: STSv1

mode: enforce

mx: mail.example.org

max_age: 86400`

};

const policy = policies[hostname];

if (policy) {

return new Response(policy, {

headers: { "Content-Type": "text/plain" }

});

} else {

return new Response("404 Not Found", {

status: 404,

headers: { "Content-Type": "text/plain" }

});

}

}

}Note : Mettez à jour le contenu de la politique pour chaque domaine en fonction de vos enregistrements MX et du mode d'application souhaité (test, application ou aucun).

4. Déployer le travailleur

- Sélectionnez "Déployer" pour enregistrer les modifications et publier votre travailleur.

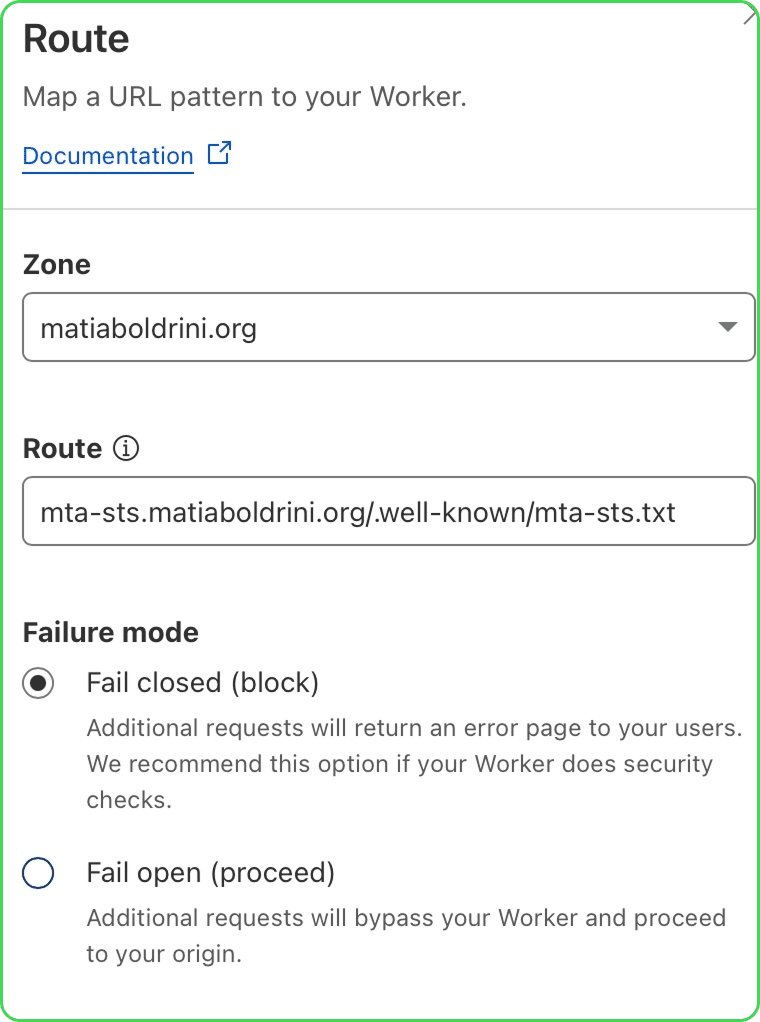

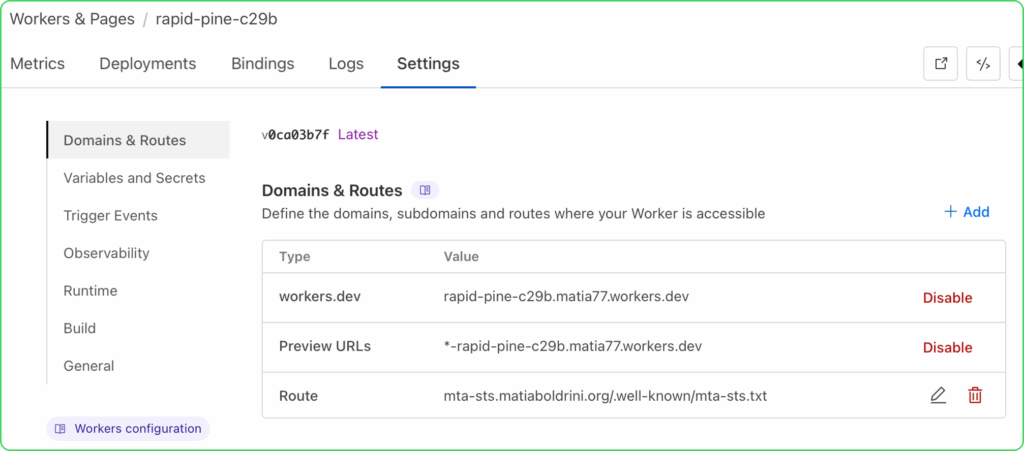

5. Configurer les routes par domaine

Dans le tableau de bord du travailleur, effectuez les opérations suivantes :

- Allez dans l'onglet Paramètres

- Sous "Domaines et routes", cliquez sur "Ajouter" pour créer une route pour chaque domaine. Voici un exemple :

Domaine

exemple.com

exemple.org

Route

mta-sts.example.com/.well-known/mta-sts.txt

mta-sts.example.org/.well-known/mta-sts.txt

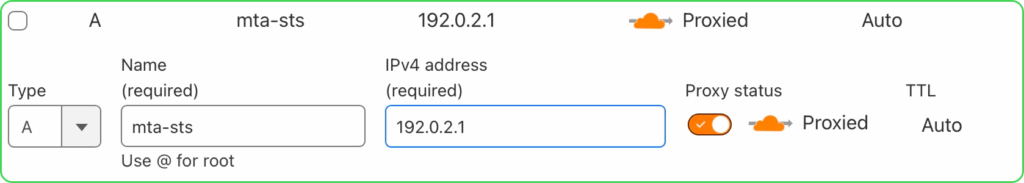

6. Configurer les enregistrements DNS

6.1 Dans les paramètres DNS de chaque domaine, créez un enregistrement A pour le sous-domaine mta-sts :

- Type : A

- Nom : mta-sts

- Valeur : 192.0.2.1 (IP fictive)

- Statut du proxy : Proxié (nuage orange)

- Répéter pour chaque domaine

6.2 Veiller à publier également un enregistrement textuel MTA-STS :

- Type : TXT

- Nom : _mta-sts

- Valeur : "v=STSv1 ; id=20250630v01 ;"

- Remarque : la chaîne "id" peut être n'importe quoi. Nous recommandons d'utiliser un format qui inclut la date et la version de la création de l'enregistrement.

7. Testez votre installation

Une fois que le DNS s'est propagé, testez votre fichier de stratégie MTA-STS :

- Accédez-y directement : https://mta-sts.example.com/.well-known/mta-sts.txt

- Vous pouvez également utiliser l'outil d'inspection MTA-STS de dmarcian : https://eu.dmarcian.com/tls-inspector/?domain=example.com

Depuis le 3 juillet 2025, Cloudflare exige l'authentification SPF ou DKIM pour le transfert des courriels et recommande à tous les expéditeurs d'implémenter DMARC.

dmarcian est là pour vous aider

Avec une équipe d'experts en sécurité du courrier électronique et une mission qui consiste à rendre le courrier électronique et l'Internet plus dignes de confiance grâce à la sécurité des domaines, dmarcian est là pour aider à évaluer le catalogue de domaines d'une organisation à la lumière des prochaines mises à jour DMARC. Nous pouvons vous aider à mettre en œuvre et à gérer DMARC sur le long terme.

Vous souhaitez poursuivre la conversation ? Rendez-vous sur le Forum dmarcian.