Prise en charge de l'authentification unique (SSO) pour les entreprises

Notre prise en charge du Single Sign-On (SSO) s'appuie sur la version 2 du Security Assertion Markup Language (SAML) pour les utilisateurs Entreprise. Cela accélère l'accès à votre compte dmarcian en vous permettant de vous connecter avec vos identifiants d'entreprise existants, ce qui signifie un mot de passe de moins à gérer.

Avec notre SSO, vous pouvez facilement gérer l'accès SSO et les autorisations des utilisateurs pour tous vos comptes dmarcian de manière centralisée, tout en respectant les politiques de sécurité et d'accès de votre organisation.

Avant d'entrer dans les détails de la configuration du SSO, abordons d'abord quelques concepts et terminologies de base :

Authentification

L'authentification définit la manière dont l'utilisateur est identifié dans un système, généralement par un processus de connexion. Traditionnellement, un utilisateur s'inscrit pour un compte en fournissant des informations d'authentification (nom d'utilisateur et mot de passe) et les utilise pour se connecter par la suite.

Par le passé, cela a été suffisant, mais cela présente des limites. Par exemple, que se passe-t-il si vous avez plusieurs employés dans votre entreprise auxquels vous souhaitez accorder l'accès à dmarcian ? Auparavant, la seule option était d'ajouter les employés comme de nouveaux utilisateurs à votre compte, chacun avec ses propres identifiants. Il est peu pratique pour les utilisateurs de se souvenir d'un autre mot de passe compliqué, ils ont donc tendance à utiliser le même mot de passe pour de nombreuses inscriptions dans différentes applications, ce qui augmente le risque de piratage des comptes si une authentification est découverte.

Identité Fédérée

L'identité fédérée aide à résoudre le problème des utilisateurs disposant de différentes informations d'identification pour les applications qu'ils utilisent au sein de votre entreprise. Au lieu de laisser chaque application stocker les informations d'identification des utilisateurs, les entreprises peuvent utiliser une infrastructure d'identité centrale (fournisseur d'identité ou IdP) et permettre à des tiers d'authentifier les utilisateurs en toute sécurité. C'est ce qui a conduit à la naissance de protocoles fédérés tels que le Secure Assertion Markup Language (SAML).

Voici quelques termes courants que nous utiliserons dans ce guide :

- Un fournisseur de services (SP) est l'entité qui fournit le service – dmarcian.

- Un fournisseur d'identité (IdP) est l'entité qui fournit les identités – nous utiliserons Okta comme IdP dans ce guide, mais le processus est similaire pour toute autre option disponible prenant en charge SAML.

- Une requête SAML (également connue sous le nom de requête d'authentification) est ce que dmarcian envoie à l'IdP lorsqu'un utilisateur souhaite se connecter à dmarcian.

- Une réponse SAML est générée par l'IdP lors d'une authentification utilisateur réussie. Elle contient des informations relatives à l'utilisateur authentifié, comme son adresse e-mail par exemple. Cette réponse est envoyée à dmarcian pour nous informer de l'identité de l'utilisateur authentifié afin que l'accès puisse être accordé.

Maintenant que les bases sont posées, passons à la pratique – configurons le SSO !

Comment configurer le SSO

Nous utiliserons Okta comme fournisseur d'identité dans ce guide, mais les étapes devraient être similaires pour tout autre IdP. Les instructions de configuration spécifiques à Microsoft Office 365 (Azure AD) peuvent être trouvées ici.

Étape 1 – Ajouter dmarcian à votre IdP

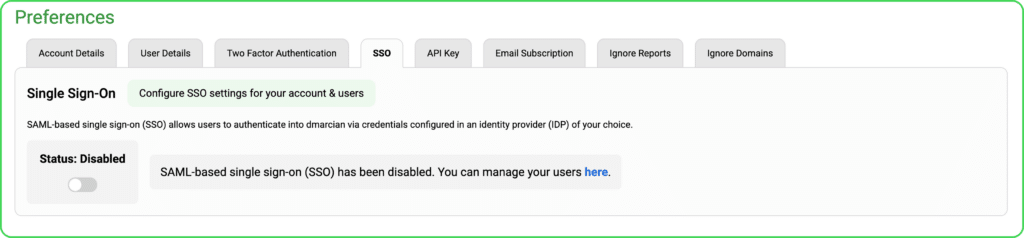

Connectez-vous à dmarcian, accédez à votre profil utilisateur dans le coin supérieur droit et sélectionnez « Préférences ». Vous verrez alors la nouvelle page de configuration de l'authentification unique SAML (SSO), où cette fonctionnalité est désactivée par défaut : activez-la.

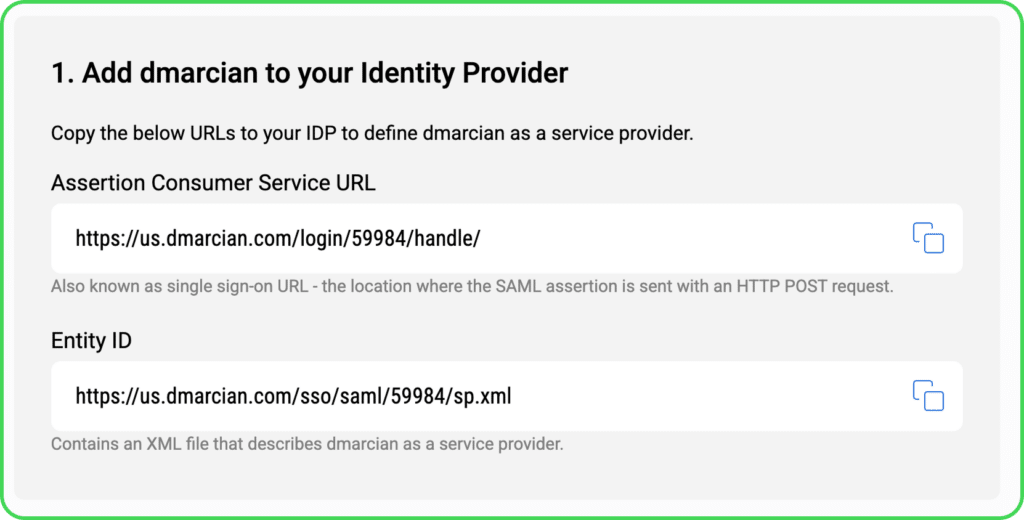

Laissez la page de configuration du SSO ouverte, car vous devrez y copier certaines informations lorsque vous ajouterezdmarcianen tant que fournisseur de services dans Okta.

Suivez ce guide officiel pour ajouter dmarcian à Okta, en tenant compte des points clés suivants :

À l'étape 8 – collez l'URL du service consommateur d'assertions (Assertion Consumer Service URL) comme URL de connexion unique (Single sign on URL) et l'ID d'entité (Entity ID) comme URI d'audience (Audience URI - SP Entity ID).

À l'étape 9 – n'oubliez pas d'ajouter au moins l'e-mail de l'utilisateur comme déclaration d'attribut (attribute statement) et assurez-vous de sauvegarder le nom que vous avez fourni – nous en aurons besoin plus tard lors de la configuration du SSO chez dmarcian.

À l'étape 11 – téléchargez le fichier de métadonnées du fournisseur d'identité (Identity Provider metadata file) et enregistrez-le – nous en aurons également besoin.

Étape 2 – Configurer l'authentification chez dmarcian, modifier l'URL de connexion

Excellent ! Maintenant que vous avez configuré Okta pour reconnaître dmarcian comme SP, nous pouvons configurer le processus d'authentification chez dmarcian. Nous y sommes presque – suivez simplement les étapes suivantes.

Retournez à la page de configuration du Single Sign-On SAML chez dmarcian (nous l'avons laissée ouverte lors des étapes précédentes).

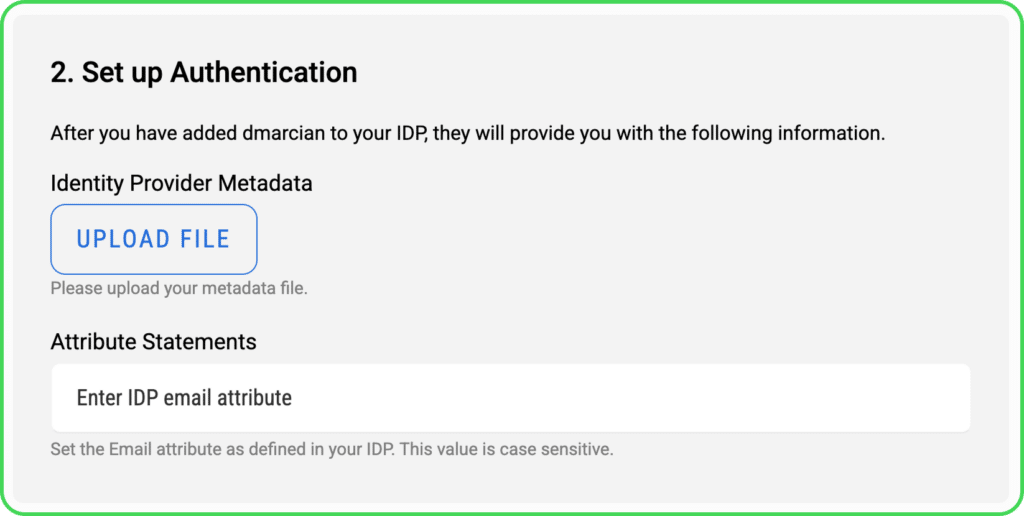

Téléchargez directement le fichier de métadonnées de l'IdP. Assurez-vous également de renseigner le nom de la déclaration d'attribut d'e-mail que vous avez configuré chez Okta.

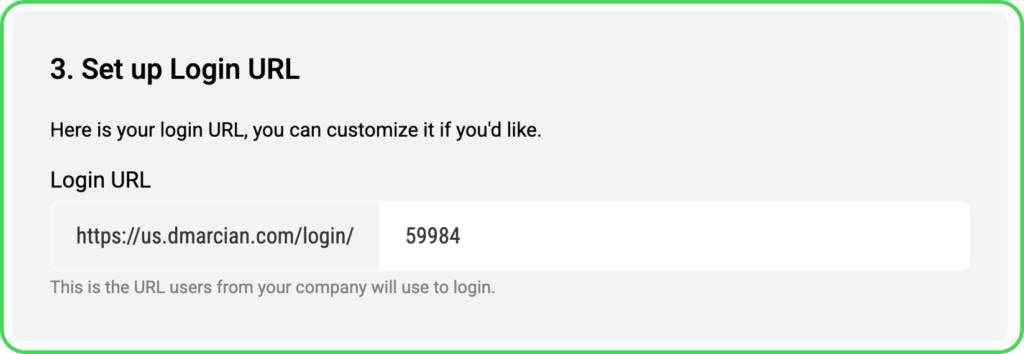

Modifiez l'URL de connexion que les utilisateurs de votre entreprise utiliseront pour se connecter àdmarcian(facultatif – nous fournissons une valeur par défaut si l'apparence de l'URL n'a pas d'importance pour vous).

Cliquez sur Enregistrer. S'il n'y a pas d'erreurs, votre configuration SSO est terminée !

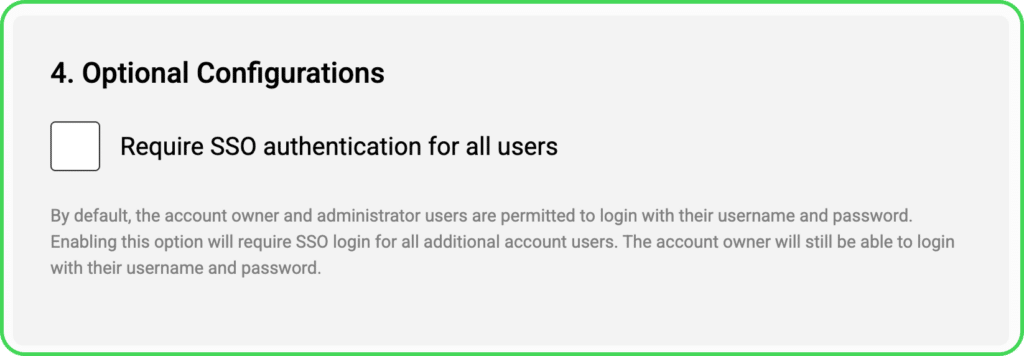

Configuration facultative : Exiger l'authentification unique pour tous les utilisateurs . Par défaut, les propriétaires et administrateurs de compte sont autorisés à se connecter avec leur nom d'utilisateur et leur mot de passe, même avec l'authentification unique activée. L'activation de cette option nécessitera l'authentification unique pour tous les utilisateurs.

Étape 3 – ajouter des utilisateurs, configurer le contrôle d'accès, informer les utilisateurs de l'URL de connexion

Bien que le processus d'authentification soit maintenant configuré, vous devez ajouter les utilisateurs autorisés à se connecter à dmarcian via votre IdP. Il s'agit d'une politique stricte que nous avons décidé de suivre afin que vous ayez un contrôle total sur les utilisateurs exacts qui peuvent utiliser l'application.

Accédez à Gérer les paramètres -> Gestion des utilisateurs pour organiser votre liste d'utilisateurs.

Accédez à Gérer les paramètres -> Contrôle d'accès pour configurer ce que chaque utilisateur peut faire sur dmarcian.

Félicitations !

Vous avez configuré avec succès l'authentification unique !

Configuration du SSO dmarcian avec Microsoft Office 365 (Azure AD)

Notre SSO est disponible en tant qu'application sur la Marketplace d'Azure et vous pouvez le configurer directement depuis ce lien.

Remarque : le tutoriel décrit l'intégration globale de l'application et inclut les URL de toutes les régions — assurez-vous d'utiliser l'URL d'instance appropriée dans votre configuration.

Vous souhaitez poursuivre la conversation ? Rendez-vous sur le Forum dmarcian