L'abus de sous-domaines se généralise

La semaine dernière, LinkedIn a été la cible d'une cyberattaque massive et mondiale.

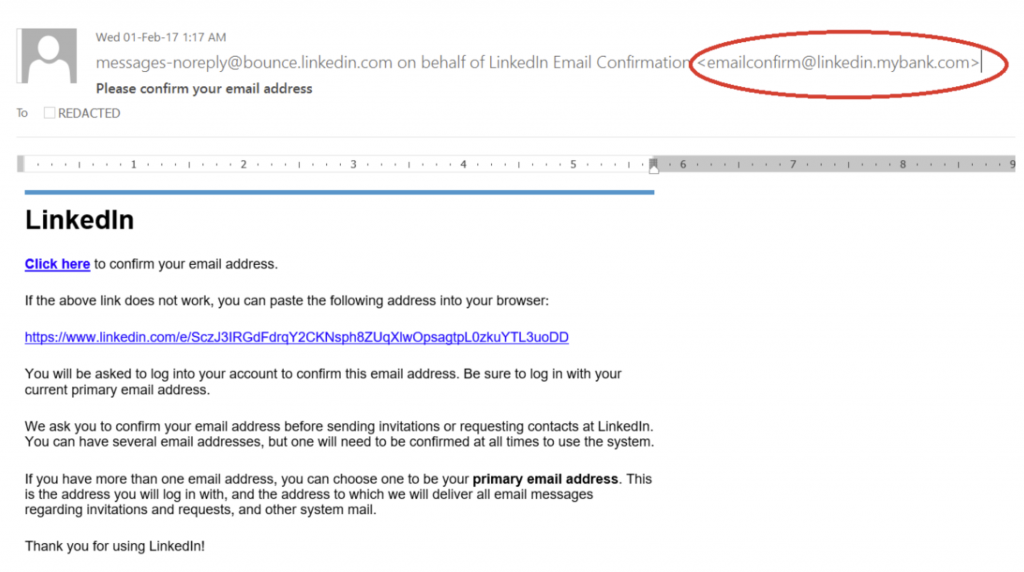

L'attaque a pris la forme d'un hameçonnage qui ressemblait presque exactement à de véritables e-mails de confirmation d'adresse LinkedIn.

Seules deux choses différaient :

- L'e-mail a été envoyé depuis des sous-domaines usurpés.

- Le lien « Cliquez ici » de la version HTML de l'e-mail menait vers un site malveillant.

La cyberattaque fonctionne lorsque les utilisateurs suivent le lien « cliquez ici » et se retrouvent avec un logiciel malveillant sur leur ordinateur et des identifiants LinkedIn volés. Le véritable site web de LinkedIn n'est en aucun cas impliqué dans cette attaque : celle-ci repose sur le fait que les utilisateurs supposent que l'e-mail est authentique.

Ce type d'usurpation d'e-mail se produit constamment. Ce qui rend cette attaque particulière, c'est son ampleur. La semaine dernière, un grand nombre d'utilisateurs de dmarcian ont constaté des abus sous la forme linkedin.example.org (où example.org appartenait à l'utilisateur dmarcian). Une deuxième vague d'abus nous a donné la forme de linkedin-sub.example.org, où sub.example.org était probablement un véritable sous-domaine.

Avant la semaine dernière, les utilisateurs de dmarcian voyaient rarement un grand nombre de faux sous-domaines. Lorsque cela se produisait, nous travaillions avec l'utilisateur pour déployer des politiques visant à bloquer l'abus. La semaine dernière, plus de 42 % de tous les comptes clients dmarcian ont été touchés par cette attaque, couvrant plus de 10 000 domaines usurpés uniques provenant de plus de 3 000 hôtes à travers le monde. L'ampleur de ce type d'abus est nouvelle et nous amène à déclarer que l'abus de sous-domaines s'est désormais généralisé.

Interdire les faux sous-domaines avec DMARC

DMARC a la capacité d'interdire l'utilisation de faux sous-domaines. Maintenant que l'abus de sous-domaines est appelé à devenir la norme, nous apportons des modifications à dmarcian pour rendre la protection des sous-domaines accessible à davantage de personnes plus tôt dans le processus de déploiement.

Les modifications guideront les utilisateurs de dmarcian à :

- Publier des enregistrements DMARC explicites pour tous les sous-domaines légitimes.

- Utiliser la balise de politique de sous-domaine de DMARC pour interdire l'utilisation de tous les sous-domaines qui n'ont pas d'enregistrement DMARC explicite. Cela ressemblerait à :

DMARC DU DOMAINE PARENT enregistrement : v=DMARC1; p=none; sp=reject; rua=...

DMARC DE SOUS-DOMAINE enregistrement : v=DMARC1; p=none; rua=...

Les enregistrements DMARC de sous-domaine n'ont pas besoin d'utiliser la sp= balise en raison de la façon dont la découverte des enregistrements DMARC fonctionne..

L'approche ci-dessus permet aux propriétaires de domaines de gérer la conformité DMARC à leur propre rythme tout en interdisant l'utilisation de faux sous-domaines (comme l'abus LinkedIn mentionné précédemment).

Nous déployons un programme DMARC pour aider les clients à se protéger contre ce type d'abus de sous-domaine. Cette forme de protection immédiate peut être mise en œuvre de manière agressive dès le début du déploiement DMARC. Contactez-nous pour plus d'informations sur la prévention des abus de sous-domaine sur votre domaine.