Le phishing et l'ingénierie sociale occupent une place prépondérante dans le rapport d'enquête sur les violations de données 2021 de Verizon

Si vous ne l'avez pas encore lu, Verizon a publié son rapport 2021 sur les enquêtes relatives aux violations de données, qui est à la fois intelligent et convaincant. Nous avons pensé jeter un coup d'œil à l'enquête du rapport sur le phishing, qui a augmenté pendant la pandémie et qui est mentionné plus de 50 fois dans le rapport.

Le phishing reste l'une des principales catégories d'actions dans les violations de données et ce, depuis deux ans. Non content de se reposer sur ses lauriers, il a cependant profité de la quarantaine pour augmenter sa fréquence, étant présent dans 36 % des violations (contre 25 % l'année dernière). Cette augmentation correspond à nos attentes, compte tenu de la ruée initiale vers le phishing et les leurres de phishing liés à la COVID-19 lorsque les ordres de confinement mondiaux sont entrés en vigueur.

Rapport d'enquête sur les violations de données 2021 de Verizon

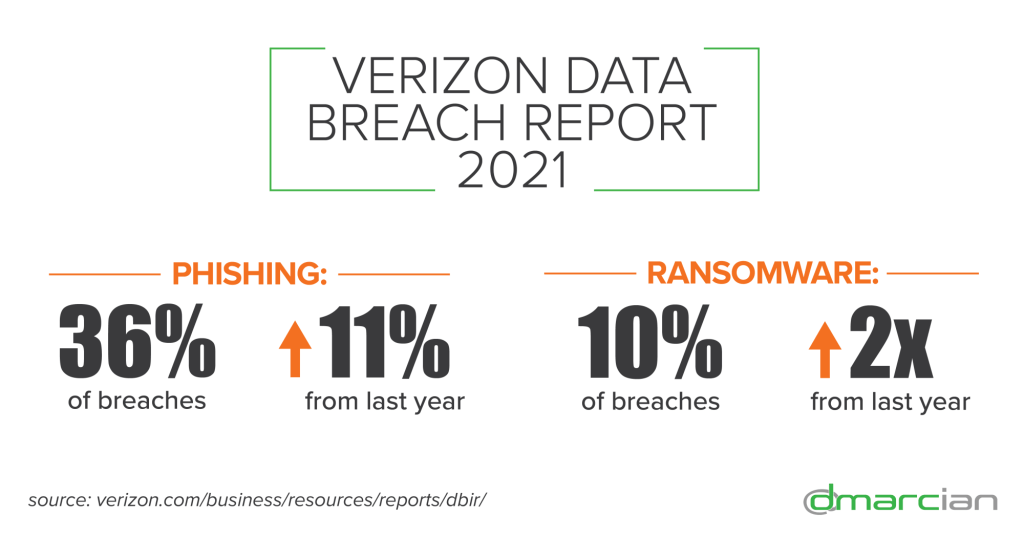

Les chercheurs de Verizon ont découvert 29 207 incidents de sécurité dans 88 pays ; 5 258 d'entre eux ont été confirmés comme des violations de données. Voici les chiffres détaillés concernant ces violations :

- Le phishing était présent dans 36 % des violations, soit une augmentation de 11 % par rapport à l'année dernière.

- Le rançongiciel apparaît dans 10 % des violations, soit plus du double par rapport à l'année dernière.

- 85 % des violations impliquaient un élément humain.

- 61 % des violations impliquaient des données d'identification.

Phishing suivi d'un appel téléphonique

Lors de l'événement Cyber Trends 2021 de la Global Cyber Alliance, Phillip Larbey, directeur principal de la réponse aux enquêtes et de la veille des menaces chez Verizon, a présenté des données du rapport et fourni un contexte et des éclaircissements. L'un des points abordés concernait la tendance d'une campagne de phishing suivie d'un appel téléphonique. Lors de l'appel frauduleux, le phisheur incitait le destinataire de l'e-mail à ouvrir le message. Compte tenu de l'immédiateté et de la pression exercée par une autre personne leur demandant de cliquer sur l'e-mail de phishing en temps réel, la victime cliquait très souvent ; en conséquence, la charge utile pernicieuse était libérée sur le réseau. Cette tactique de fraude par virement inaugure une nouvelle forme d'exploit de spear phishing qui intègre un e-mail ciblé d'ingénierie sociale ET un appel téléphonique.

Compromission de messagerie professionnelle

Dans la section sur l'ingénierie sociale du rapport d'enquête sur les violations de données 2021, Verizon indique que « le phishing est responsable de la grande majorité des violations selon ce schéma, les serveurs de messagerie basés sur le cloud étant une cible de choix. Les compromissions de messagerie professionnelle (BEC) étaient la deuxième forme la plus courante d'ingénierie sociale. Ce scénario d'attaque reflète l'ascension fulgurante de la fausse déclaration, qui était 15 fois plus élevée que l'année dernière dans les incidents sociaux. » Sur les attaques étudiées dans le rapport qui ont réussi à détourner des fonds, 58 % ont entraîné une « perte moyenne de 30 000 $, 95 % des BEC coûtant entre 250 $ et 984 855 $. »

Vol d'identifiants = Gros gains

Le vol d'identifiants par ingénierie sociale et phishing reste une priorité majeure pour les cybercriminels. « Les identifiants sont le beignet glacé des types de données », déclare Verizon. Grâce à ces informations de connexion détournées pour les e-mails, les réseaux et les applications, les acteurs malveillants peuvent infiltrer davantage les réseaux et les systèmes pour exécuter des tactiques de BEC, installer des logiciels malveillants et des rançongiciels, voler des informations personnellement identifiables et piller la propriété intellectuelle et les informations confidentielles.

« Compte tenu de la prévalence des attaques de phishing, c'est là que les identifiants entrent fréquemment en jeu », indique le rapport. « Les données personnelles sont également une cible de choix, car elles incluent des éléments tels que les numéros de sécurité sociale/d'assurance associés à d'autres informations qui permettent aux criminels de commettre d'autres fraudes financières. »

L'administration publique dans le collimateur

Le secteur de l'administration publique est directement dans le collimateur des phishers. « Les acteurs capables de créer un e-mail de phishing crédible s'emparent des identifiants à un rythme alarmant dans ce secteur », selon Verizon. « Le modèle d'ingénierie sociale a été responsable de plus de 69 % des violations dans cette verticale. Clairement, cette industrie est un terrain de jeu privilégié pour les démons du phishing. Les actions sociales étaient presque exclusivement du phishing avec l'e-mail comme vecteur. Le prétexting était rarement utilisé, et pourquoi se donner tout le mal d'inventer un scénario quand un simple phishing fait l'affaire ? »

Les services publics victimes de l'ingénierie sociale

Et nous serions négligents de ne pas parler un instant du secteur des services publics. La catégorie de recherche de Verizon où se trouvent les services publics inclut également l'exploitation minière, l'extraction de carrières et l'extraction de pétrole et de gaz. L'ingénierie sociale est à nouveau prédominante « avec des campagnes de phishing soutenues menées contre certaines organisations. L'ingénierie sociale représente 86 % des violations dans cette verticale, suivie par les intrusions système et les attaques d'applications web de base. » Au moment de la publication de ce résumé, les détails sur la façon dont l'atroce attaque de Colonial Pipeline n'avaient pas encore fait surface ; compte tenu des statistiques du rapport, on est en droit de s'interroger sur les vecteurs d'attaque d'ingénierie sociale et de phishing.

Comment DMARC et dmarcian peuvent aider

Le DMARC entre en jeu en aidant à protéger les domaines Internet contre les criminels utilisant des attaques d'ingénierie sociale et de phishing. Le DMARC devient le liant qui permet aux organisations de gérer le courrier électronique comme un service basé sur le domaine. L'utilité du DMARC en tant que technologie anti-usurpation d'identité découle d'une innovation bien plus significative : au lieu de tenter de filtrer les e-mails malveillants, pourquoi ne pas fournir aux opérateurs un moyen d'identifier facilement les e-mails légitimes ? En effet, la promesse du DMARC est d'augmenter le modèle de sécurité des e-mails « filtrer le mauvais » avec un modèle « filtrer le bon ».

La mission de dmarcian est de voir l'adoption universelle du DMARC. Nous défendons cette technologie et la faisons progresser en aidant les organisations de toutes tailles à la déployer. Nous avons appris qu'un déploiement DMARC correctement structuré peut jeter les bases d'une présence en ligne fiable pour une organisation.

Nous sommes là pour vous aider à évaluer le catalogue de domaines d'une organisation, puis à implémenter et gérer DMARC sur le long terme. Vous pouvez vous inscrire pour un essai gratuit où notre équipe d'intégration et de support vous accompagnera tout au long du processus.

Vous souhaitez poursuivre la conversation ? Rendez-vous sur le Forum dmarcian.